امروزه با گسترش فناوری اطلاعات و نیاز به بهره مندی از خدمات شبکه در این حوزه ، نیاز

ffffff

معرفی یک دوره جدید در شبکه با شبکه های مبتنی بر هدف:

تفاوت شبکه مبتنی بر هدف با دیگر شبکه ها در توجه مداوم و همچنین سادگی در فهم نیاز های کاربران می باشد به طوری که با دانستن این نیازها به راحتی آنها را به اجرا در می آورند. از طرفی دیگر تفاوت این شبکه ها در این است که، در حالت عادی می بایست هزاران دستور را به صورت دستی اعمال نماییم اما در این شبکه ها تمام دستورات به صورت اتوماتیک اجرا می شوند و باعث تمرکز بیشتر مدیران بر روی هدف ها سازمان می شود.

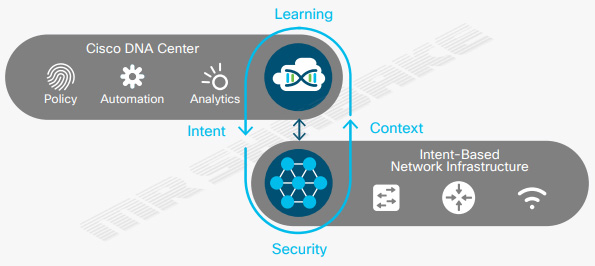

معماری شبکه دیجیتال سیسکو (DNA سیسکو) مانند پلی جهت رسیدن تیم شما به یک شبکه مبتنی بر هدف می باشد. این یک معماری open، expandable، software-driven است که عملیات شبکه شرکت شما را سریعتر و ساده تر می کند و این در حالی است که سبب کاهش هزینه ها و کاهش خطر در شبکه می گردد. این تنها شرکت سیسکو است که می تواند شبکه ای با هوش عمیق و امنیت یکپارچه و یک سیستم اتوماسیون در تمام شبکه را در مقیاس بزرگ، ارائه نماید. DNA سیسکو زمان کارهای تکراری و زمان بر هنگام پیکربندی شبکه را کاهش داده به همین دلیل یک مسئول IT می تواند بر نوآوری های مورد نیاز کسب و کار خود تمرکز کند.

قابلیت اطمینان و سیستم اتوماسیون DNA سیسکو بر روی یک کنترل کننده شبکه مبتنی بر نرم افزار (SDN)، تجزیه و تحلیل متنی غنی، مجازی سازی شبکه و مقیاس پذیری وسیع Cloud ساخته شده است. این دوران کاملا جدیدی از شبکه است

بیشتر روترها، سوئیچ ها و سیستم های انتقال بی سیم، امروزه از Cisco DNA و یا نرم افزار های به روز رسانی شده استفاده می کنند. این در حالی است که با دریافت اشتراک نرم افزار های جدید می توانید از Cisco DNA Premier، Cisco DNA Advantage و Cisco DNA Essentials استفاده نمایید و از نوآوری های جدیدی که از طریق این نرم افزار ها فعال شده اند بهره مند شوید.

مزایا:

چرا یک شبکه مبتنی بر هدف را انتخاب می کنیم؟

چگونه یک شبکه مبتنی بر هدف به شما در کسب و کار کمک می کند؟

این معماری به طور مداوم شبکه را با نیازهای سازمانی تطبیق داده و نظارت بر شبکه، پردازش خودکار و محافظت در برابر تهدیدات را ارائه می نماید. به عنوان مثال، کلیه عملکردهای کاربران در شبکه توسط تجهیزات ثبت و ضبط شده و خود را با آن نیازها سازگار می کنند. و، به طور خودکار سیاست های دسترسی بین کاربران، برنامه ها و دستگاه ها را به طور مرتب در هر نقطه از شبکه اعمال می کند. این شبکه ها نیازهای عملیاتی را درک کرده و به طور مداوم تصاویر و تکه های نرم افزار طلایی را اعمال می کنند.

آنچه که همه اینها را ممکن می سازد، یک تحول اساسی در نحوه ساخت و اجرای شبکه ها است:

مدلهای مبتنی بر سخت افزار که به سیستم عامل های باز، برنامه ریزی شده و پلت فرم های نرم افزار محور که با دیگر برنامه ها مانند سیستم ها و حوزه های فراتر از شبکه ادغام می شوند، راه می دهند.

مدیریت رابط خط فرمان تکراری به طور دستی وارد می شود و به طور خودکار توسط اتوماسیون مبتنی بر سیاست جایگزین می شود.

امنیت مبتنی بر محدوده ایجاد شده در این سیستم سبب شده است که این قابلیت از لبه (edge ) شبکه تا ابر شبکه cloud را مورد \شتیبانی قرار دهد.

قابلیت مانیتورینگ و پشتیبانی شبکه به صورت ساده برای کاربران و دستگاه ها و برنامه ها و اجزا شبکه در تمام نقاط شبکه.

سیسکو DNA تمام این تغییرات را منعکس می کند. با استفاده از این معماری، کسب و کار و فناوری اطلاعات می توانند به مراتب پیچیده تر و سریعتر و هوشمندانه تر به شرایط کسب و کار پاسخ دهند.

سرعت و سهولت برای رفع نیازهای رو به رشد:

شبکه های سنتی همچنان با چالش های استقرار و مدیریت box-by-box مواجه می شوند. خدمات تهیه، نظارت و عیب یابی یک فرایند دستی است و این در حالی است که محاسبات چرخه ها را می توان در عرض چند ثانیه بررسی نمود. نصب و راه اندازی شبکه های بسیار زمان بر می باشند.

معماری های شبکه سنتی و دیجیتال به هیچ وجه قابل مقایسه نیستند. سیسکو معماری شبکه ما را با ویژگی های زیر بازنویسی کرده است:

ـ مدیریت متمرکز:

قابلیت طراحی، فعال کردن خط مشی و اطمینان از خدمات شبکه از طریق مدیریت متمرکز و مبتنی بر Cloud را ارائه می دهد. همچنین دارای توانایی نظارت بر خدمات شبکه end-to-end برای شرکت ها و سازمان ها در محل یا در Cloud می باشد.

ـ اتوماسیون:

راه اندازی سیستم دسترسی اتومات بر اساس یک سیاست در سراسر شبکه که به عنوان یک واحد، با سیسکو SD-Access عمل می کند. نصب این سیستم سبب تسریع راه اندازی شعبات یک شرکت توسط سیسکوSD-WAN خواهد شد.

ـ اطمینان:

پیش بینی عملکرد پیشگیرانه با استفاده از یادگیری ماشین برای همبستگی کاربران، دستگاه و داده های برنامه برای کسب و کارهای متنی و بینش عملیاتی می باشد. شناسایی مسائل و ارائه بینش عملی برای ارائه تجربیات شخصی و بهتر توسط این سیستم ارائه شده است.

ـ امنیت:

تهدیدها با تقسیم شبکه end-to-end و اجرای سیاست های امنیتی در سراسر شبکه کاهش می یابد. شناسایی و کاهش تهدیدات و آسیب پذیری ها با تجزیه و تحلیل شبکه – حتی در ترافیک رمزگذاری شده

ـ مجازی سازی:

سرویس های شبکه را در عرض چند دقیقه در هر پلتفرم – شعبه، محل سکونت یا public cloud بکار ببرید و کاربران را به برنامه های کاربردی با یک شبکه یکپارچه وصل کنید.

ـ پلت فرم باز:

عملیات ساده سازی فناوری اطلاعات، تطبیق با کسب و کار هدفمند را با ایجاد شبکه و گسترش آن برای ادغام با سایر سیستم ها و برنامه های کاربردی همراه با نوآوری را قادر می سازد.

شرکت سیسکو این ویژگی ها را به محصولات خود اعمال کرده است ، بنابراین شما می توانید یک شبکه باز، قابل گسترش و چابک را راه اندازی نمایید. سیسکو DNA یک سیستم است که به طور مداوم یادگیری، سازگاری و حفاظت از ارائه بینش متنی و پشتیبانی مداوم از کسب و کار هدفمند شما را ارائه می دهد.

محصولات و راه حل های معماری شبکه دیجیتال سیسکو(Cisco DNA)

1ـ Cisco IOS XE Software :

سیستم عاملی است پیشرفته که از دستگاه های سیسکو با قابلیت برنامه نویسی، اتوماسیون مبتنی بر کنترلر و قابلیت سرویس دهی پشتیبانی می کند.

مزایا : انعطاف پذیری IT را از طریق قابلیت برنامه ریزی، مجازی سازی توابع شبکه (NFV) و اتوماسیون مبتنی بر SDN فراهم می کند.

2ـ Cisco DNA Center :

یک داشبورد واحد برای مدیریت شبکه شرکتی شما است. با استفاده از گردش کارهای بصری، ساده سازی دسترسی کاربر به خط مشی ها همراه با قابلیت اطمینان پیشرفته را ارائه می دهد که API های پلت فرم باز، آداپتورها و SDK ها را فراهم می کند.

مزایا : طراحی، ارائه و نظارت بر شبکه را آسان می کند. رضایت کاربر را با یک تجربه مبتنی بر سیاست برون ریزی افزایش می دهد و به روز رسانی شبکه را افزایش می دهد.ساده سازی IT، ادغام با دامنه های دیگر و پشتیبانی از دستگاه های تولیدکنندگان دیگر را ارائه می دهد.

3ـ Cisco SoftwareDefined Access )SD-Access) :

تقسیم بندی end-to-end امن، دسترسی به سیاست کاربر خودکار و یک شبکه تنها در محیط های سیمی، بی سیم و LOT

مزایا : توانایی دسترسی به شبکه در هر دقیقه برای هر کاربر یا دستگاه به هر نرم افزار بدون به خطر انداختن امنیت در شبکه

4ـ Cisco SD-WAN :

یک فضای Cloud نوعی از معماری را تحویل می دهد که WAN و شعبات شما را مدیریت می کند تا تا اقدامات موجود در شبکه به ساده ، سریع و با امنیت بالا صورت پذیرد.

مزایا : ارائه تجربیات کاربری بهتر برای برنامه های کاربردی محلی که به صورت پیش فرض در cloud قرار دارند. دستیابی به چابکی بیشتر و صرفه جویی در هزینه از طریق راه اندازی آسان تر و حمل و نقل مستقل

5ـ Cisco DNA Security :

با استفاده از شبکه به عنوان سنسور برای تجزیه و تحلیل و هوش در زمان واقعی، قابل مشاهده است. شبکه شما همچنین شما را قادر می سازد کنترل بیشتری را برای اجرای سیاست و تهدیدات در سراسر شبکه داشته باشید.

مزایا: کاهش خطر و محافظت از سازمان در برابر تهدیدات – حتی در ترافیک رمزگذاری شده. به دست آوردن دید 360 درجه از طریق تجزیه و تحلیل در زمان واقعی برای هوش عمیق در سراسر شبکه. پیچیدگی کمتر با امنیت پایدار end-to-end

6ـ Cisco DNA Assurance :

دیدگاه غنی متنی را به تجربه برنامه های کاربردی کاربر با تاریخ، زمان واقعی و پیش بینی در میان کاربران، دستگاه ها، برنامه ها و شبکه ارائه می دهد. با قابلیت زمان سنجی در زمان واقعی، اطلاع از شرایط شبکه ای که نیاز به توجه به عملیات شبکه دارند، اطلاع می دهد.

مزایا: به شما امکان را می دهد تا عوامل ریشه ای را شناسایی کرده و پیشنهادات لازم را برای عیب یابی سریع تر فراهم کنید. ادغام با مرکز Cisco DNAیک داشبورد تک و آسان برای استفاده با قابلیت های بینش و تمرکز پایین فراهم می کند. یادگیری ماشین به طور مداوم هوش شبکه را برای پیش بینی مشکلات پیش از وقوع آنها بهبود می بخشد.

7ـ Digital-ready infrastructure :

مسیریابی فیزیکی یا روتر و یا مجازی، سوئیچینگ و محصولات بی سیم که به عنوان پایه و اساس برای Cisco DNA استفاده می شود.

مزایا: زیرساخت قوی از ابتدا با قابلیت های نرم افزار Cisco DNA برای حرکت سریع تر، کارآمد تر و ایمن تر نظر در گرفته شده است.

شما می توانید از امروز سفر خود را به یک شبکه مبتنی بر هدف با استفاده از نمونه کارهای فعلی تجهیزات شبکه سیسکو شروع و سپس نوآوری های شبکه در ماه ها و سال های آینده را از طریق قدرت نرم افزار Cisco DNA ادامه دهید.

برای فعال کردن قابلیت های Cisco DNA در روترها، سوئیچ ها و محصولات بی سیم سیسکو، شما نیاز به مرکز Cisco DNA و مجوز اشتراک نرم افزار Cisco DNA برای هر روتر، سوئیچ و دستگاه بی سیم خواهید داشت. شما می توانید از سه سطح صدور مجوز برای هر دستگاه انتخاب کنید: Cisco DNA Essentials، Cisco DNA Advantage و Cisco DNA Premierما در این مقاله سعی بر آن داشتیم تا توضیحات کاملی در رابطه با نرم افزار Cisco DNA کمپانی سیسکو ارائه دهیم.

کابل کشی شبکه و نصب ترانک از اجزاء اصلی خدمات پسیو شبکه بوده به طوری که عمر یک شبکه به اجرای استاندارد آن بستگی دارد. این مرحله دقیقاً بعد از طراحی انجام می گیرد و برای انجام آن نیاز به یک تیم متخصص و با تجربه می باشد. زیرا عدم تجربه و مهارت کافی مشکلات بزرگی را در طراحی دیتا سنتر و شبکه ایجاد خواهد کرد. به طوری که اگر اصول اولیه یک شبکه که شامل کابل کشی و نصب ترانک است کاملاً اصولی انجام نگیرد در طول اجرای آن مسئول IT به راحتی نمی تواند شبکه خود را مدیریت ، عیب یابی و ارتقاء دهد.

متاسفانه برخی از مدیران این قسمت از خدمات شبکه را بی اهمیت شمرده و هزینه زیادی برای آن نمی پردازند که صد در صد این طرز فکر کاملا اشتباه بوده و مشکلات زیادی را برای آنها ایجاد خواهد کرد که در صدر آن افزایش هزینه های نگهداری و یا حتی انجام دوباره کابل کشی می باشد.

خدمات passive شبکه شرکت آترا شامل کابل کشی دوربین مداربسته ، نصب ترانک یا داکت کشی ، سیم کشی شبکه و … می باشد که برای مشاهده فیلم کابل کشی و نصب ترانک میتوانید بر روی لینک کنید. تمامی این خدمات تحت آخرین استاندارهای روز دنیا و با مرغوب ترین تجهیزات شبکه انجام می گردد. خدمات مشاوره شرکت آترا شما را در این مسیر یاری می نماید.

آیا کابل کشی استاندارد و اصولی می تواند موجب کاهش هزینه ها گردد؟

در سازمان هایی که سیستم اداری و خدماتی آنها به صورت مکانیزه می باشد کیفیت کابل کشی در شبکه نقش بسیار مهمی در یکپارچگی و استاندارد سازی سازمان ایفا میکند و اگر در همان ابتدای راه اندازی، به صورت غیر استاندارد انجام گیرد، نه تنها بازدهی شبکه را پایین میآورد، بلکه به دلیل کوتاهی در رعایت استاندارد، در آینده سازمان را متحمل هزینههای سنگینی میکند.

به همین دلیل شرکت ها و سازمان هایی که قصد دارند شبکه کامپیوتری خود را ارتقاء دهند می بایست برای راه اندازی شبکه از شرکت های متخصص در این زمینه استفاده نمایند. زیرا عدم انجام استاندارد آن تأثیر زیادی بر کیفیت شبکه داشته و هنگام نصب شبکه ، اگر اصول نصب کابل رعایت نشده باشد، علاوه بر افت بازدهی شبکه، خسارتهای مالی زیادی را در آینده برای سازمان به ارمغان میآورد! زیرا شرکت ها و سازمان ها عموماً به دنبال توسعه و ارتقای شبکه خود که در نتیجه آن توسعه کسب و کار می باشد هستند، بنابراین اگر کابل کشی و ترانکینگ به طور استاندارد انجام نگرفته باشد شبکه پتانسیل لازم برای ارتقاء را نخواهد داشت و این امر می تواند هزینه های زیادی را برای کارفرما فراهم آورد.

ـ ثبات و پایداری:

در یک سیستم کابلی ساختیافته، به دلیل رعایت استانداردها و اجرای آن بر طبق اصول و روشهای تعیین شده از سوی سازمانهای استانداردسازی شبکه، نیازی به ایجاد تغییرات مداوم در ساختار آن نمی باشد و این امر موجب می شود تا این سیستم ثابت مانده و پایداری آن در طی زمان حفظ گردد.

ـ پشتیبانی از تجهیزات سازندگان مختلف:

چون در این ساختار، استانداردها تعیین کننده ی اصول و روشهای کار می باشند، بنابراین هیچ گونه تضاد و یا ناسازگاری در آن دیده نخواهد شد. این بدین معناست که شبکه می تواند از تجهیزات تولید شده توسط سازندگان مختلف (چه تجهیزات نرم افزاری و چه سخت افزاری) حمایت نموده و بدون نیاز به تمرکز بر روی یک سازنده خاص (یا یک مارک خاص) به کار خود ادامه دهد.

ـ سادگی در جابجایی، افزودن و ایجاد تغییر:

همانگونه که گفته شد، سیستم کابلکشی ساختیافته ، از ساختاری کاملا منطبق با استانداردها برخوردار می باشد. بنابراین در ابتدای طراحی و راه اندازی این سیستم هر گونه تغییر یا جابجایی در شبکه پیش بینی شده و امکان اضافه کردن یا ایجاد تغییرات در آن فراهم می گردد.

ـ سادگی در عیب یابی:

چون این ساختار به صورتی کاملا منظم و اصولی پیاده سازی می گردد، عیب یابی و کشف خطا نیز در آن بسیار ساده خواهد بود و کافی است که با انجام بررسی های ساده به مشکل مورد نظر دست یافت. در این حالت با مشخص شدن عیب به سادگی می توان آن را برطرف نمود.

ـ پشتیبانی از کاربردهای آینده:

در کابلکشی ساختیافته، از کاربردهایی که در آینده ممکن است ایجاد شوند مانند کاربردهای چند رسانه ای، ویدئو کنفرانسها و… به راحتی و بدون نیاز به ارتقاء سیستم پشتیبانی می شود (زیرا در همان ابتدا این نیازها پیش بینی می شوند).

ـ جداسازی خطا:

در این نوع کابل کشی، شبکه به بلوک هایی تقسیم می شود. در صورت بروز مشکل در شبکه ، هر بلوک به طور جداگانه تست می شود و خطایی که در شبکه رخ داده است کشف و برطرف می گردد. به عبارت دیگر، خطایی که در یک قسمت رخ می دهد فقط مربوط به همان قسمت می باشد و بر سایر قسمت ها تاثیری ندارد. بدین ترتیب برطرف کردن آن بسیار آسان می باشد.

ـ کاهش هزینه ها:

چون در این نوع خدمات passive کلیه مراحل طبق استاندارد انجام می شود، نسبت به سیستم هایی که فاقد استاندارد می باشند، نیازی به صرف هزینه های زیاد بابت بروز مشکل در شبکه یا ایجاد تغییرات در آن نیست و اصلی ترین هزینه زمانی پرداخت می شود که برای اولین بار سیستم طراحی و راه اندازی می گردد. پس از این مرحله، اکثر هزینه ها مربوط به نگهداری تجهیزات می باشد که این هزینه ها در قبال سیستم های فاقد استاندارد بسیار ناچیز می باشند.

به طور کلی، اجزاء کابلکشی ساختار یافته به پنج قسمت اصلی تقسیم می شود که هر کدام از این قسمت ها، دارای ویژگی ها و استانداردهای مشخص شده ای می باشند.

این قسمت ها عبارت اند از:

ـ نقطه ی علامت گذاری (Demarcation point) :

منظور از نقطه علامت گذاری، محلی در نزدیکی ساختمان (یا داخل آن) است که کابلکشی شرکت مخابرات به پایان رسیده و کابلکشی های ارتباطی داخل ساختمان مورد نظر آغاز می گردد. در واقع در این محل تجهیزاتی نصب می گردد که امکان ارتباط میان شبکه ی ایجاد شده در داخل ساختمان و شرکت مخابرات را فراهم می سازد. این ارتباط می تواند از طریق خطوط تلفن، خطوط اجاره ای یا … باشد.

ـ اتاق تجهیزات یا ارتباطات (Equipment or Telecommunication Room) :

منظور از اتاق های تجهیزات یا ارتباطات، به اتاق هایی گفته می شود که محل قرار گیری تجهیزات اصلی شبکه و همچنین تجهیزات مخابراتی می باشد. کلیه اتصالات اصلی در شبکه، در این اتاق ها انجام می گیرد. اغلب به این اتاق ها، اتاق MC یا Main Cross Room نیز گفته می شود.

ـ کابلکشی عمودی (Vertical Cabling) :

در هر طبقه از ساختمان به اتاقی نیاز است که تجهیزات اصلی مانند سوییچ شبکه و … در آن قرار گیرد و کل کابل های کشیده شده در ساختمان با آن ختم شوند. این اتاق ها که با نام اتاق ER یا Equipment Room نیز شناخته می شوند، پس از اتاق MC مهمترین محل در ساختمان (یا شبکه) می باشند. حال جهت ایجاد ارتباط میان این اتاق ها و اتصال آنها به اتاق MC کابلکشی هایی باید انجام پذیرد. با توجه به اینکه این اتاق در طبقات مختلفی از ساختمان قرار دارند، کابل ها باید به صورت عمودی در بین طبقات کشیده شوند. این نوع کابلکشی، به کابلکشی عمودی معروف است و مهمترین قسمت کابلکشی در شبکه می باشد.

ـ کابلکشی افقی (Horizontal Cabling) :

منظور از کابلکشی افقی، انجام کابلکشی میان تجهیزات داخل اتاق تجهیزات و پریزهای شبکه موجود در اتاق های کاری کاربران می باشد. این کابلکشی ، از طریق داکت ها ، ترانک و مسیرهایی که بر روی دیوارها و یا در سطح زمین نصب شده اند و همچنین در بعضی موارد از طریق مسیرهایی که از داخل کف کاذب و یا سقف کاذب عبور میکنند انجام می پذیرد.

ـ محیط کاری (Work Area) :

محیط کاری، به محوطه یا اتاقی گفته می شود که تجهیزات کاربران پایانی در آن قرار می گیرد. منظور از کاربران پایانی، همان کاربران شبکه می باشند که از طریق وسایل و ماشین های مختلف (مانند کامپیوترهای رومیزی،لپ تاپ، پرینتر، تلفن و …) با شبکه ارتباط برقرار می نمایند. این اتاق (محیط) محل انجام اتصال میان ماشین های کاربران و پریز های شبکه می باشد.

برای پاسخ به این سوال باید گفت بله نه تنها تأثیرگذار است بلکه ضروری می باشد. یکی از عوامل مهم در کابل کشی استاندارد وجود کابل های مطابق با استاندارهای روز دنیا می باشد. متاسفانه در کشور ما کابل های تقلبی با مارک کمپانی های معروف در بازار موجود بوده که تشخیص آن بسیار سخت می باشد. اما شناسایی آن توسط افراد باتجربه در این زمینه آسان است. یکی از مزایای کابل کشی و ترانکینگ توسط تیم آترا استفاده از تجهیزات با کیفیت و اصل می باشد. زیرا این خود شرکت خود را در برابر هر گونه اختلال در راه اندازی شبکه مسئول می داند.

ترانک ها نگهدارندهای پلاستیکی یا فلزی هستند،که بر روی دیوار یا زمین نصب و جهت سازماندهی و مرتب کردن کابل ها استفاده می شوند. کلیه برندهای سازنده آن ها دارای زاویه، گوشه، فیس پلیت و کیستون می باشند.

ـ ابتدا کارشناس فنی شرکت در محل نصب اعزام خواهد شد.

ـ بررسی نقشه ساختمان ، طراحی دیتا سنتر و شبکه (در صورت وجود)

ـ طراحی شبکه

ـ تهیه گزارشی از نوع کابل کشی و تجهیزات مورد نیاز و ارائه آن به کارفرما و شرکت

ـ آماده کردن تجهیزات در صورت تائید کارفرما

ـ اعزام نیرو و اجرای پروژه

هزینه های کابل کشی و نصب ترانک بستگی به موارد زیر دارد:

ـ متراژ پروژه وابسته به مساحت محل نصب

ـ تجهیزات مورد نیاز

ـ بودجه کارفرما

8. دسکتاپ امن (RDP)

هکرها اغلب با استفاده از RDP وارد میشوند. برای جلوگیری از دسترسی غیر مجاز، پورت RDP پیش فرض را از 3389 به یکی از محدوده 10000-65535 تغییر دهید. اگر از یک آدرس IP اختصاصی برای اتصال استفاده میکنید، می توانید از گزینه های پیشرفته فایروال ویندوز استفاده کنید و تنها دسترسی RDP به آن IP خاص را محدود کنید.

9. استفاده از آنالایزر امنیتی Microsoft Baseline (MBSA)

تحلیلگر امنیتی پایه مایکروسافت یا به اختصار امبیاسای MBSA: Microsoft Baseline Security Analyzer نرمافزاری است که مایکروسافت برای تعیین وضعیت امنیتی سیستم از طریق ارزیابی بهروزرسانیهای امنیتی نصب نشده و تنظیمات امنیتی کمتر امن (less-secure)در سیستمعامل ویندوز و ویندوز سرور ارائه کردهاست. این تنظیمات امنیتی شامل تنظیمات مؤلفههای ویندوز ماننداینترنت اکسپلورر، سرویس اطلاعاتی اینترنت (IIS) در وب سرورها، اسکیوال سرور مایکروسافت و مایکروسافت آفیس میشود. وضعیت بهروزرسانیهای امنیتی به وسیلهٔ آخرین نسخه امبیاسای و با استفاده از عامل بهروزرسان ویندوز که از سرویس پک ۳ ویندوز ۲۰۰۰ در رایانههای مبتنی بر سیستمعامل ویندوز موجود است انجام میگیرد. تنظیمات کمتر امن که اغلب از آن به عنوان ارزیابی آسیبپذیری (Vulnerability Assessment ) نیز نامبرده میشود، بر پایه یک مجموعه از بررسیهای سخت رمزی (hard-coded) محضرخانه ویندوز و فایلها ارزیابی میشود.

10. ویندوز را به روز کنید!

و در نهایت، به عنوان همیشه، به روز رسانی ویندوز را نگه دارید. این یکی از ساده ترین راه ها برای حفظ امنیت سرور شماست. شما می توانید Windows Update را پیکربندی کنید تا زمانی که یک بروزرسانی جدید در دسترس است به اطلاع شما برساند یا اجازه دهید آن را به صورت خودکار دانلود و به روزرسانی کنید.

زیرساخت شبکه بستری نرم افزاری و سخت افزاری به منظور ایجاد مسیر ارتباطی کاربران، سرورها و سرویس های تحت شبکه با یکدیگر است. بک زیرساخت شبکه کار آمد باید بتواند تمامی نیازهای ارتباطی کاربران شبکه که از پیش تعیین شده است ، بر اساس محدوده جغرافیایی استقرار، تعداد و نوع کاربران و مقدار ترافیک تولیدی در مبدا و مقصد توسط کاربران را از نظر سرعت و امنیت با بالاترین کیفیت ممکن برآورده سازد.

برای رسیدن به این هدف و بوجود آوردن بستری یکپارچه به گونهای که بتواند کلیه خواستههای فعلی، پیش بینی شده و آتی سازمانها را مطابق با آخرین دستاوردها و فن آوریهای روز برآورده نماید، بدست آوردن شناختی صحیح از تمامی نیازهای سازمانها امری ضروری می باشد.

بررسی درست نیازهای سازمان ها و شرکت های بزرگ و کوچک جهت اجرای زیر ساخت شبکه با بهره گیری از تجربه و دانش کارشناسان ما همگام با استاندارد های روز جهانی علاوه بر فراهم آوری دید مناسبتر، باعث کاهش هزینههای شما نیز میشود.درمقاله بعدی یکی از شرکت های تخصصی در زمینه نصب و راه اندازی تجهیزات وایرلس را معرفی خواهیم کرد.

خدمات زیرساخت شبکهخدمات شبکه های بیسیم

امروزه با گسترش فناوری اطلاعات و نیاز به بهره مندی از خدمات شبکه در این حوزه ، نیاز

ffffff